Warez - Warez

Warez é uma computação comum e um termo cultural mais amplo que se refere a software pirateado (ou seja, copiado ilegalmente, geralmente após a desativação de medidas antipirataria) que é distribuído pela Internet . Warez é utilizado mais geralmente como um substantivo , uma forma plural de loiça (curto para software de computador ), e se destina a ser pronunciado como as palavras mercadorias / w ɛər z / . A evasão da proteção contra cópia ( cracking ) é uma etapa essencial na geração de warez e, com base nesse mecanismo comum, a definição focada em software foi estendida para incluir outros materiais protegidos por direitos autorais, incluindo filmes e jogos. O conjunto global de grupos warez foi referido como "The Scene", derivando de sua descrição anterior como "the warez scene ". A distribuição e o comércio de obras protegidas por direitos autorais sem o pagamento de taxas ou royalties geralmente violam as leis e acordos de direitos autorais nacionais e internacionais . O termo warez abrange tanto itens com suporte como sem suporte ( abandonware ), e as proibições legais que regem a criação e distribuição de warez abrangem geradores e distribuidores com fins lucrativos e "entusiastas" de tais itens.

Terminologia

Warez, e sua forma leetspeak W4r3z , são representações plurais da palavra "ware" (abreviação de software de computador) e são termos usados para se referir a "[p] software irado distribuído pela Internet", isto é, "[s] oftware que foi copiado ilegalmente e disponibilizado "por exemplo, após ter" códigos de proteção desativados ". "Cracking", ou burlar a proteção contra cópia, é uma parte essencial do processo warez "e, por meio dessa semelhança, a definição focada em software de computador foi estendida para incluir outras formas de material sob proteção de direitos autorais, especialmente filmes. Como observa Aaron Schwabach , o termo abrange materiais com suporte e sem suporte (o último sem suporte, denominado abandonware ), e os recursos legais destinados a impedir a criação e distribuição de warez são projetados para abranger tanto profissionais com fins lucrativos quanto "entusiastas". Portanto, o termo se refere a trabalhos protegidos por direitos autorais que são distribuídos sem taxas ou royalties e, portanto, comercializados em violação geral da lei de direitos autorais.

O termo warez, que deve ser pronunciado como a palavra "wares" (/ ˈwɛərz /), foi cunhado na década de 1990; sua origem é com um membro desconhecido de um círculo de computação underground, mas desde então se tornou comum entre os usuários da Internet e a mídia de massa. É mais comumente usado como substantivo: "Meu vizinho baixou 10 gigabytes de warez ontem"; mas também foi usado como um verbo: "O novo Windows foi warezado um mês antes de a empresa lançá-lo oficialmente". A coleção global de grupos de warez é conhecida como "The Warez Scene " ou, de forma mais ambígua, "The Scene".

Embora o termo 'pirataria' seja comumente usado para descrever uma gama significativa de atividades, a maioria das quais são ilegais, o significado relativamente neutro neste contexto é "... fazer uso ou reproduzir] o trabalho de outra pessoa sem autorização ". Alguns grupos (incluindo o projeto GNU da Free Software Foundation , FSF) se opõem ao uso desta e de outras palavras como "roubo" porque representam uma tentativa de criar uma impressão particular no leitor:

Os editores costumam se referir à cópia proibida como "pirataria". Desta forma, eles implicam que a cópia ilegal é eticamente equivalente a atacar navios em alto mar, sequestrar e assassinar as pessoas neles.

A FSF defende o uso de termos como "cópia proibida" ou "cópia não autorizada" ou "compartilhamento de informações com seu vizinho". Conseqüentemente, o termo "pirata de software" é controverso; A FSF ridiculariza seu uso, enquanto muitos piratas que se autodenominam se orgulham do termo, e alguns grupos (por exemplo, Piratas com Atitudes ) o abraçam totalmente.

Os sites de download direto [DDL] são locais da web que indexam links para locais onde os arquivos podem ser baixados diretamente para o computador do usuário; muitos desses sites possuem links para serviços gratuitos de hospedagem de arquivos , para a hospedagem de materiais. Os sites DDL não hospedam diretamente o material e podem evitar as taxas que normalmente acompanham a hospedagem de grandes arquivos.

Motivações e argumentos

A produção e / ou distribuição de warez é ilegal na maioria dos países devido às proteções fornecidas no Acordo TRIPS . Os infratores de software geralmente exploram a natureza internacional da questão dos direitos autorais para evitar a aplicação da lei em países específicos. As violações são normalmente esquecidas nos países mais pobres do terceiro mundo e em outros países com proteção fraca ou inexistente para a propriedade intelectual. Além disso, alguns países do primeiro mundo têm lacunas na legislação que permitem que o warez continue.

Há também um movimento, exemplificado por grupos como The Pirate Party e acadêmicos do The Mises Institute , de que a própria ideia de propriedade intelectual é um anátema para a sociedade livre. Isso contrasta com alguns dos defensores do código aberto mais tradicionais , como Lawrence Lessig , que defende um meio-termo entre liberdade e propriedade intelectual.

Legalidade

Geralmente, existem quatro elementos de violação de direitos autorais criminais: a existência de um copyright válido, que o copyright foi violado, a violação foi intencional e a violação foi substancial ou para ganho comercial (em níveis geralmente definidos por lei ). A oferta de warez é geralmente considerada uma forma de violação de direitos autorais que é punível como crime civil ou crime .

Freqüentemente, os sites que hospedam arquivos torrent afirmam que não estão infringindo nenhuma lei porque não estão oferecendo os dados reais, apenas um link para outros locais ou pares que contêm o material infrator. No entanto, muitos casos de acusações e condenações argumentam o contrário. Por exemplo, Dimitri Mader, o cidadão francês que opera um site de distribuição de filmes, Wawa-Mania, foi multado em 20.000 € e condenado, à revelia, a um ano de prisão por um tribunal europeu (após fugir da França para as Filipinas), por seu papel no gerenciamento do site. Nos Estados Unidos, até 2004, mais de 80 indivíduos foram processados e condenados por comércio de produtos warez (sob a Lei NET e outros estatutos), por pirataria de filmes e software em particular, com vários indivíduos presos, incluindo alguns entusiastas comerciantes.

No entanto, as leis e sua aplicação às atividades warez podem variar muito de país para país; por exemplo, enquanto o Wawa-Mania está sob sanção na França, ele permanece em operação por meio de um host na Moldávia e por meio do uso de um domínio de primeiro nível do Equador. Conseqüentemente, embora hosts da web e provedores de domínio de alto nível geralmente não permitam a hospedagem de warez e excluam os sites que os hospedam, empreendimentos privados e pequenas entidades comerciais continuam permitindo que o comércio de warez continue. E, em alguns países, e em alguns momentos, a "pirataria" de software foi encorajada e as proteções legais nacionais usuais e internacionais foram ignoradas. Uma disputa entre o Irã e os Estados Unidos sobre a adesão à OMC e o subsequente bloqueio dos EUA às tentativas do Irã de adesão plena levou o Irã a encorajar a cópia de software dos EUA; portanto, houve um aumento subseqüente de sites "warez" e "crackz" iranianos (já que as leis iranianas não proíbem hospedá-los dentro do Irã ). A mesma política foi adotada por Antigua e outros.

Distribuição

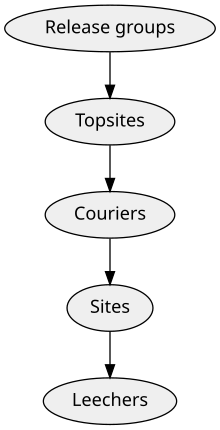

Os warez são frequentemente distribuídos fora do The Scene (uma coleção de grupos de warez) por torrents (arquivos incluindo informações do rastreador, tamanho da peça, tamanho do arquivo descompactado, comentários e variam em tamanho de 1k a 400k) carregados em um P2P popular site por um associado ou amigo do cracker ou da equipe de crackers. Um nfo ou FILE ID.DIZ geralmente é feito para promover quem criou o lançamento. Em seguida, ele é sugado (baixado) pelos usuários do rastreador e espalhado para outros sites de compartilhamento usando P2P ou outras fontes, como grupos de notícias . De lá, ele pode ser baixado por milhões de usuários em todo o mundo. Freqüentemente, uma versão é duplicada, renomeada e, em seguida, carregada novamente em sites diferentes para que, eventualmente, seja impossível rastrear o arquivo original. Outro método cada vez mais popular de distribuição de Warez é por meio de sites de hospedagem de um clique . No início da década de 1990, os warez eram frequentemente negociados em fitas cassete com diferentes grupos e publicados em quadros de avisos que tinham uma seção de warez.

Aumento de violação de software

A cópia não autorizada tem sido um fenômeno contínuo que começou quando um software de alta qualidade produzido comercialmente foi lançado para venda. Quer o meio fosse fita cassete ou disquete, os entusiastas do cracking encontraram uma maneira de duplicar o software e divulgá-lo sem a permissão do fabricante. Comunidades prósperas de contrabando foram construídas em torno do Apple II , Commodore 64 , da linha Atari 400 e Atari 800 , do ZX Spectrum , do Amiga e do Atari ST , entre outros computadores pessoais. Redes inteiras de BBSes surgiram para trafegar software ilegal de um usuário para o outro. Máquinas como o Amiga e o Commodore 64 tinham uma rede internacional, por meio da qual softwares não disponíveis em um continente acabariam chegando a todas as regiões por meio de sistemas de BBS .

Também era bastante comum na década de 1980 o uso de disquetes físicos e do serviço postal para divulgação de software, em uma atividade conhecida como mail trading . Antes da venda do software que vinha em discos CD-ROM e depois que os discos rígidos se tornaram disponíveis, o software não exigia que o disquete estivesse na unidade ao iniciar e usar o programa. Assim, um usuário poderia instalá-lo em seu computador e enviar o disco para a próxima pessoa, que poderia fazer o mesmo. Particularmente difundido na Europa continental, o comércio por correio até foi usado por muitos dos principais grupos de crackers como seu principal canal de interação. A violação de direitos autorais de software por meio do comércio por correspondência também foi o meio mais comum para muitos entusiastas da computação nos países do bloco oriental receberem novos softwares ocidentais para seus computadores.

Os esquemas de proteção contra cópia para os primeiros sistemas foram projetados para derrotar as tentativas casuais de duplicação, já que os "crackers" normalmente lançariam um jogo copiado para a comunidade "pirata" no dia em que fossem marcados para o mercado.

Um evento famoso na história da política de copyright de software foi uma carta aberta escrita por Bill Gates da Microsoft , datada de 3 de fevereiro de 1976, na qual ele argumentava que a qualidade do software disponível aumentaria se a "pirataria de software" fosse menos prevalente. No entanto, até o início dos anos 1990, a violação de direitos autorais de software ainda não era considerada um problema sério pela maioria das pessoas. Em 1992, a Software Publishers Association começou a lutar contra esse fenômeno, com seu vídeo promocional " Don't Copy That Floppy ". Ela e a Business Software Alliance permaneceram as organizações anti-violação mais ativas em todo o mundo, embora, para compensar o grande crescimento nos últimos anos, tenham obtido a assistência da Recording Industry Association of America (RIAA), da Motion Picture Association of America ( MPAA), bem como a Sociedade Americana de Compositores, Autores e Editores (ASCAP) e Broadcast Music Incorporated (BMI).

Hoje, a maioria dos arquivos warez é distribuída ao público por meio de sites de hospedagem bittorrent e One-click . Algumas das empresas de software mais populares que estão sendo visadas são Adobe, Microsoft, Nero, Apple, DreamWorks e Autodesk, para citar alguns. Para reduzir a propagação da cópia ilegal, algumas empresas contrataram pessoas para liberar torrents "falsos" (conhecidos como envenenamento por torrent ), que parecem reais e devem ser baixados, mas durante o download o indivíduo não percebe que a empresa proprietária do o software recebeu seu endereço IP . Eles então entrarão em contato com seu ISP e outras ações legais poderão ser tomadas pela empresa / ISP.

Causas que aceleraram seu crescimento

Semelhante a televisores e telefones , os computadores se tornaram uma necessidade para todas as pessoas na era da informação . Com o aumento do uso de computadores, também aumentaram os softwares e os crimes cibernéticos .

Em meados da década de 1990, o usuário médio da Internet ainda estava em acesso discado , com velocidade média variando entre 28,8 e 33,6 kbit / s . Se alguém deseja baixar um software, que pode rodar cerca de 200 MB , o tempo de download pode ser superior a um dia, dependendo do tráfego da rede, do provedor de serviços de Internet e do servidor. Por volta de 1997, a banda larga começou a ganhar popularidade devido ao grande aumento nas velocidades de rede. À medida que os problemas de "transferência de arquivos grandes" se tornaram menos graves, o warez tornou-se mais difundido e começou a afetar grandes arquivos de software, como animações e filmes .

No passado, os arquivos eram distribuídos por tecnologia ponto a ponto : com um uploader central que distribuía os arquivos aos downloaders. Com esses sistemas, um grande número de downloaders de um arquivo popular usa uma quantidade cada vez maior de largura de banda . Se houver muitos downloads, o servidor pode ficar indisponível. O oposto é verdadeiro para redes ponto a ponto ; quanto mais downloaders, mais rápida será a distribuição de arquivos. Com a tecnologia de enxame implementada em sistemas de compartilhamento de arquivos como eDonkey2000 ou BitTorrent , os downloaders ajudam o uploader assumindo algumas de suas responsabilidades de upload. Existem muitos sites com links para sites de hospedagem de um clique e outros sites onde é possível fazer upload de arquivos que contribuem para a quantidade crescente de warez.

Distribuição por meio de servidores FTP comprometidos

Antes do desenvolvimento de sistemas modernos de compartilhamento ponto a ponto e serviço doméstico de banda larga, o compartilhamento de warez às vezes envolvia grupos de warez varrendo a Internet em busca de sistemas de computador fracamente protegidos com conexões de alta velocidade. Esses sistemas fracamente protegidos seriam comprometidos ao explorar a fraca segurança do FTP, criando um diretório especial no servidor com um nome despretensioso para conter o conteúdo ilegal.

Um erro comum dos primeiros administradores de FTP era permitir um diretório chamado / entrando, que permitia acesso total de leitura e gravação por usuários externos, mas os próprios arquivos em / entrada ficavam ocultos; ao criar um diretório dentro de / entrando, esse diretório oculto permitiria a visualização normal do arquivo. Os usuários do site comprometido seriam direcionados a fazer login e ir a um local como / entry / data / warez para encontrar o conteúdo do warez. As mensagens podem ser deixadas para outros usuários warez enviando um arquivo de texto simples com a mensagem dentro.

Os hackers também usariam bugs de software conhecidos para obter ilicitamente o controle remoto administrativo total sobre um computador e instalar um serviço de FTP oculto para hospedar seus produtos. Esse serviço FTP geralmente estava sendo executado em um número de porta incomum ou com um nome de login não anônimo como "login: warez / Senha: warez" para ajudar a evitar a descoberta por usuários legítimos; informações sobre esse sistema comprometido seriam então distribuídas a um grupo seleto de pessoas que faziam parte da cena warez.

Era importante para os membros do grupo warez regular quem tinha acesso a esses servidores FTP comprometidos, para manter baixo o uso da largura de banda da rede. Um site que de repente se tornou muito popular seria notado pelos verdadeiros donos do equipamento, pois seus sistemas de negócios ficavam lentos ou com pouco espaço em disco; a investigação do uso do sistema resultaria inevitavelmente na descoberta e remoção do warez e no aumento da segurança do site.

Distribuição automatizada de warez via bots IRC

À medida que a capacidade de comprometer e obter controle remoto total dos servidores de negócios se tornou mais desenvolvida, os grupos warez invadiram um servidor e instalaram um bot IRC nos sistemas comprometidos junto com o serviço FTP , ou o bot IRC forneceria o compartilhamento de arquivos diretamente por si mesmo. Esse software regularia de forma inteligente o acesso aos dados ilícitos usando filas de arquivos para limitar o uso da largura de banda ou executando apenas fora do horário de expediente durante a noite, quando a empresa que possui o hardware comprometido estava fechada para o dia.

Para anunciar a existência do site comprometido, o software de IRC se junta a canais públicos de IRC warez como um bot e publica no canal mensagens de status ocasionais a cada poucos minutos, fornecendo informações sobre quantas pessoas estão logadas no host warez, como muitos arquivos estão sendo baixados, qual é a proporção de upload / download (para forçar os usuários a contribuir com seus próprios dados antes de fazer o download), qual distribuidor warez está executando o bot e outras informações de status.

Esta funcionalidade ainda existe e ainda pode ser encontrada nos canais warez IRC , como uma alternativa aos modernos e simplificados sistemas de distribuição P2P . A oportunidade de encontrar e comprometer sistemas mal protegidos nos quais criar um site de distribuição de warez ilícito só aumentou com o uso popular do serviço de banda larga por usuários domésticos que podem não compreender totalmente as implicações de segurança de ter seu computador doméstico sempre ligado e conectado a a Internet

Tipos

Geralmente, há uma distinção entre diferentes subtipos de warez. As grafias incomuns mostradas aqui eram comumente usadas como nomes de diretório em um servidor comprometido, para organizar os arquivos em vez de tê-los todos juntos em uma única coleção aleatória.

- Aplicativos - Aplicativos : geralmente uma versão de varejo de um pacote de software.

- Cracks - aplicativos crackeados: um executável modificado ou mais (geralmente um) e / ou uma biblioteca (geralmente um) ou mais e / ou um patch projetado para transformar uma versão de teste de um pacote de software na versão completa e / ou ignorar as proteções de cópia .

- Dox - Complementos de videogame : incluem nocds, rachaduras, treinadores, códigos de trapaça etc.

- EBook - E-books : Inclui cópias não licenciadas de Ebooks , livros digitalizados, quadrinhos digitalizados, etc.

- Jogos - Jogos : Esta cena se concentra em jogos de computador e consoles de videogame, geralmente lançados como ISO ou outro formato de imagem de disco.

- Hacks - Ferramentas de Hacking Simplificadas / Específicas : Programas projetados para realizar hacks específicos com o clique de um botão, normalmente com um escopo limitado, como AOHell e AOL4Free.

- Keygens - software Keygen são ferramentas que replicam o processo de registro / ativação de um produto de software genuíno e geram as chaves necessárias para ativar o software.

- Filmes - Filmes : Cópias não autorizadas de filmes, podem ser lançadas enquanto ainda estão nos cinemas ou de CDs / DVDs / Blu-ray antes da data real de venda.

- MP3s - Áudio MP3 : Áudio de álbuns, singles ou outras fontes geralmente obtidas copiando um CD ou uma transmissão de rádio e lançado no formato de áudio compactado MP3.

- MVids - Vídeos musicais - Podem ser copiados de TV, HDTV, DVDs ou VCDs.

- NoCD , NoDVD , FixedExe - Uma modificação de arquivo que permite que um programa instalado seja executado sem inserir o CD ou DVD na unidade.

- RIP - Um jogo que não precisa ser instalado ; qualquer entrada de registro necessária pode ser incluída como um arquivo .reg. Os jogos RIP podem ser copiados de arquivos de música e / ou vídeo ou, para jogos de vídeo, ROMs , diminuindo assim o tamanho do download. RIPs sem nada extraído às vezes são chamados de DP (reprodução direta).

- Portáteis - Aplicativos portáteis : semelhantes aos RIPs, mas neste caso são aplicativos de software em vez de videogames. O ponto do software portátil é o fato de que pode ser colocado em uma mídia removível (ou em qualquer lugar no disco rígido local) e não precisa ser instalado; geralmente é compactado em um arquivo executável, usando software como VMware ThinApp ou MoleBox .

- Scripts - Scripts : incluem cópias não licenciadas de scripts comerciais (como vBulletin, Invision Power Board, etc.) codificados por empresas em PHP , ASP e outras linguagens.

- Subs - Legendas : podem ser integradas em um TV-Rip ou Filme.

- Seriais - Refere-se a uma coleção de chaves , como números de série, disponibilizados com a finalidade de ativar o software de teste, sem pagamento.

- Modelos - Modelos : incluem modelos de sites comerciais que vazaram, codificados por empresas.

- Rips de TV - Programas de televisão : programas de televisão ou filmes, geralmente com os comerciais editados. Geralmente liberado algumas horas após a exibição. DVD Rips de séries de televisão se enquadram neste subtipo.

- XXX - pornografia : podem ser conjuntos de imagens, vídeos pagos ou filmes de varejo.

- Dia zero ou dia 0 - qualquer trabalho protegido por direitos autorais que foi lançado no mesmo dia que o produto original, ou às vezes até antes. É considerado uma marca de habilidade entre os grupos de distros warez crackear e distribuir um programa no mesmo dia de seu lançamento comercial.

Violação de filme

A violação de direitos autorais de filmes era considerada impossível pelos grandes estúdios. Quando a discagem era comum no início e em meados da década de 1990, os filmes distribuídos na Internet tendiam a ser pequenos. A técnica que geralmente era usada para torná-los pequenos era usar software de compressão , reduzindo significativamente a qualidade do vídeo. Naquela época, a maior ameaça de violação de direitos autorais era o software.

No entanto, junto com o aumento das conexões de banda larga à Internet que começou por volta de 1998, filmes de alta qualidade começaram a ter uma distribuição generalizada - com o lançamento do DeCSS , as imagens ISO copiadas diretamente dos DVDs originais estavam lentamente se tornando um método de distribuição viável. Hoje, o compartilhamento de filmes se tornou tão comum que causou grande preocupação entre os estúdios de cinema e suas organizações representativas. Por causa disso, a MPAA costuma fazer campanhas durante os trailers de filmes, onde tenta desencorajar as pessoas a copiar o material sem permissão. Ao contrário da indústria da música, que tem lojas de música online disponíveis há vários anos, a indústria do cinema mudou para a distribuição online apenas em 2006, após o lançamento do Amazon Unbox .

Por causa disso, as câmeras às vezes são proibidas nas salas de cinema.

Formatos de arquivo

Um lançamento de software em CD pode conter até 700 megabytes de dados, o que representava desafios para o envio pela Internet, principalmente no final da década de 1990, quando a banda larga não estava disponível para a maioria dos consumidores domésticos. Esses desafios se aplicam ainda mais ao lançamento de um DVD de camada única , que pode conter até 4,7 GB de dados. A cena warez tornou prática padrão dividir os lançamentos em muitas partes separadas, chamadas de discos, usando vários formatos de compactação de arquivo: ( TAR histórico , LZH , ACE , UHA, ARJ ), ZIP e, mais comumente, RAR . O propósito original desses "discos" era que cada arquivo .rar pudesse caber em um único disquete de 1,44 MB e 3½ polegadas . Com o tamanho crescente dos jogos, isso não é mais viável, pois centenas de discos precisariam ser usados. O tamanho médio dos discos lançados pelos grupos hoje é de 50 megabytes ou 100 megabytes, porém é comum encontrar discos de até 200 megabytes.

Este método tem muitas vantagens sobre o envio de um único arquivo grande:

- A compactação de duas camadas às vezes pode atingir uma melhoria quase dez vezes maior em relação à imagem de DVD / CD original. O tamanho geral do arquivo é reduzido e diminui o tempo de transferência e a largura de banda necessários.

- Se houver um problema durante a transferência de arquivos e os dados estiverem corrompidos, será necessário apenas reenviar alguns arquivos RAR corrompidos, em vez de reenviar todo o arquivo grande.

- Este método também permite a possibilidade de download de 'discos' separados de fontes diferentes, como uma tentativa inicial de download segmentado moderno.

- No caso de sites de hospedagem com um clique, baixar vários arquivos de uma ou várias fontes pode aumentar significativamente as velocidades de download. Isso ocorre porque, mesmo que a (s) fonte (s) forneçam velocidades de download lentas em discos individuais, o download de vários discos simultaneamente permitirá que o usuário obtenha taxas de download muito maiores.

Apesar do fato de que muitos programas ftp modernos suportam download segmentado, a compactação via RAR, ZIP e a divisão de arquivos não mudou.

Os lançamentos de títulos de software geralmente vêm em duas formas. O formulário completo é uma versão completa de um jogo ou aplicativo, geralmente lançado como imagens de disco graváveis em CD ou DVD ( arquivos BIN ou ISO ). Um rip é uma versão reduzida do título em que as adições incluídas no DVD / CD legítimo (geralmente manuais em PDF , arquivos de ajuda, tutoriais e mídia de áudio / vídeo) são omitidas. Em um rip de jogo, geralmente todo o vídeo do jogo é removido e o áudio é compactado em MP3 ou Vorbis , que deve ser decodificado em sua forma original antes de ser reproduzido. Esses rasgos são muito raros hoje em dia, já que a maioria das conexões de banda larga modernas pode lidar facilmente com os arquivos completos, e o áudio geralmente já está compactado pelo produtor original de alguma forma.

Warez e malware

Há uma percepção comum de que os sites warez representam alto risco em termos de malware . Além disso, existem vários artigos que mostram que existe de fato uma correlação entre warez / sites de compartilhamento de arquivos e malware . Em particular, um estudo mostra que de todos os domínios do estudo classificado como pirata , 7,1% estão infectados (enquanto dos domínios aleatórios apenas 0,4% foram infectados); outro estudo afirma que a “malícia” do conteúdo de sites classificados como piratas (que incluem especificamente sites warez ) é a mais alta entre todas as categorias de sites pesquisadas. Domínios relacionados a ferramentas de proteção anticópia estão entre os sites mais maliciosos. Outro estudo teve como alvo específico as ferramentas de proteção anticópia, como cracks e geradores de chaves. Eles concluem que a maioria desses programas visa infectar o computador do usuário com um ou mais tipos de malware. A chance de o usuário final ser exposto a código malicioso ao lidar com aplicativos ou jogos corrompidos é superior a 50%.

Esses dados estatísticos podem ser questionáveis, porque a maioria dos programas antivírus proeminentes tendem a classificar KeyGens como vírus a priori , embora a maioria dos keygens não infecte os computadores dos usuários de forma alguma.

Warez infectado diretamente da cena do warez, por outro lado, é uma ocorrência muito incomum. O conteúdo malicioso geralmente é adicionado em um estágio posterior por terceiros.

Demografia

Os comerciantes de Warez compartilham muitas semelhanças com hackers e crackers. Os grupos de distribuição de warez primários incluem um único cracker que torna inoperantes todas as tecnologias protegidas contra cópia em um warez. Ao contrário da era típica de um hacker e cracker, a idade geral e a demografia de um comerciante de warez são profissionais de TI mais velhos e casados. A necessidade de atenção é outra semelhança entre os grupos, assim como a crença de que a propriedade digital deve ser gratuita.

Veja também

Referências

Leitura adicional

- Chandra, Priyank (2016). "Ordem na cena Warez: explicando uma comunidade virtual subterrânea com a estrutura de CPR" . Proceedings of the 2016 CHI Conference on Human Factors in Computing Systems . Chi '16. New York, NY: Association for Computing Machinery (ACM) (maio): 372–383. doi : 10.1145 / 2858036.2858341 . ISBN 9781450333627. S2CID 15919355 . Retirado em 26 de agosto de 2016 .

- Witt, Stephen (2015). Como a música se tornou gratuita: o fim de uma indústria, a virada do século e o paciente zero da pirataria . Londres: Penguin. pp. 71f, 88f. 99, 105ff, 139ff, 161ff, 183, 217, 226, 268ff e passim . ISBN 978-0698152526. Retirado em 26 de agosto de 2016 .

- Schwabach, Aaron (2014). Internet e o Direito: Tecnologia, Sociedade e Compromissos . Coleção acadêmica de e-books da EBSCO (2ª edição revisada). Santa Bárbara, CA: ABC-CLIO. pp. 247f e passim . ISBN 978-1610693509. Retirado em 26 de agosto de 2016 .A edição anterior é Schwabach, A. (2006). Internet e o Direito… . Questões do mundo contemporâneo ABC-CLIO. pp. 307-309 e passim . ISBN 978-1851097319., com o mesmo editor e data de acesso.

- Rosokoff, Jacqueline (02/02/2012). "As regras que todos os serviços de música digital devem seguir" (postagem do blog) . TuneCore . Brooklyn, NY: TuneCore , Inc . Retirado em 26 de agosto de 2016 .

- Goldman, Eric (2005), "The Challenges of Regulating Warez Trading", Social Science Computer Review, Vol. 23, No. 24, ver [4] .

- Rehn, Alf (2004). “A política do contrabando: as economias de honra da cena warez”. The Journal of Socio-Economics . 33 (3, julho): 359–374. doi : 10.1016 / j.socec.2003.12.027 . S2CID 46154259 .

- Goldman, Eric (2004). "Negociação de Warez e violação criminal de direitos autorais". Jornal da Sociedade de Direitos Autorais dos EUA . 51 (2): 395–436, esp. 427. SSRN 487163 .Veja também Goldman, Eric (2004-01-07), "Warez Trading and Criminal Copyright Infringement", Working Paper, em [5] ou [6] .

links externos

- 2600 A Guide to Piracy - Um artigo sobre a cena warez (texto simples ASCII e varreduras de imagem de 2600: The Hacker Quarterly )

- "The Shadow Internet" - Um artigo sobre os "principais sites" de warez modernos na Wired News .

- The Darknet e o futuro da distribuição de conteúdo

- BSA - Estudo Global de Pirataria - 2005 ( PDF )

- BSA - Estudo Global de Pirataria - 2004 (PDF)

- Comportamento incorreto ordenado - A estruturação de um esforço ilegal por Alf Rehn. Um estudo da subcultura ilegal conhecida como "cena warez". (PDF)

- Arquivos de texto de pirataria - Uma coleção histórica de documentos divulgados por indivíduos relacionados a warez.

- Comércio de warez e violação criminal de direitos autorais - um artigo sobre o comércio de warez e a lei, incluindo uma recapitulação dos processos nos Estados Unidos sob a Lei de Não Roubo Eletrônico.